Come capire se qualcuno è entrato nel mio PC

Dopo aver acceso il computer, ti sei reso conto che le icone del tuo desktop avevano una disposizione differente da quella che avevi lasciato l’ultima volta. Ciò ha destato in te un sospetto al quale, adesso, non riesci a non pensare: temi che qualcuno abbia avuto accesso al tuo computer, senza esserne autorizzato, e che abbia ficcato il naso tra i tuoi file personali.

Non c’è in realtà troppo bisogno di farsi troppe paranoie, dato che potrebbe semplicemente trattarsi di qualcosa di dovuto, ad esempio, a qualche aggiornamento di sistema. Tuttavia, se nella tua mente continua a risiedere la domanda “come capire se qualcuno è entrato nel mio PC?”, direi che è giunta l’ora di approfondire quali sono le possibilità a tua disposizione per evitare future intrusioni. D’altronde, apprendere qualche concetto di sicurezza informatica può sempre tornare utile in un mondo iperconnesso come quello attuale.

Ritaglia dunque qualche minuto del tuo tempo libero da dedicare alla lettura di questa guida: sono sicuro che, una volta appreso tutto quanto ho da spiegarti sull’argomento, sarai perfettamente in grado di rispondere alla domanda che ti eri posto, in totale autonomia, prendendo le contromisure necessarie. Detto ciò, non mi resta altro da fare, se non augurarti buona lettura e farti un grosso in bocca al lupo per tutto!

Indice

- Come scoprire se qualcuno è entrato nel PC

- Come evitare intrusioni nel PC

- Come capire se qualcuno è entrato nel mio telefono

Come scoprire se qualcuno è entrato nel PC

Nella maggior parte dei casi, i malintenzionati che accedono senza permesso a un computer lasciano sempre delle tracce: un programma preposto per lo scopo, un account utente che non dovrebbe esistere, un file che non dovrebbe essere stato aperto, e così via. Di seguito mi accingo a fornirti alcune dritte che potrebbero aiutarti a capire se effettivamente c’è qualcosa che non torna o meno.

Controllare i programmi installati

Se la domanda relativa a “come capire se qualcuno è entrato nel mio PC” è iniziata a riecheggiare nella tua mente, ad esempio, dopo aver prestato il computer a uno sconosciuto, la prima cosa che puoi fare è verificare la lista dei programmi installati.

I criminali informatici (così come gli spioni dell’ultima ora), di solito, utilizzano dei software specifici (anche del tutto legali) per ottenere una “porta d’accesso” facilmente sfruttabile per effettuare operazioni illecite sul computer della vittima: eliminando tali programmi, si abbassano drasticamente le probabilità che un utente non autorizzato riesca ancora ad agire sul PC in questione.

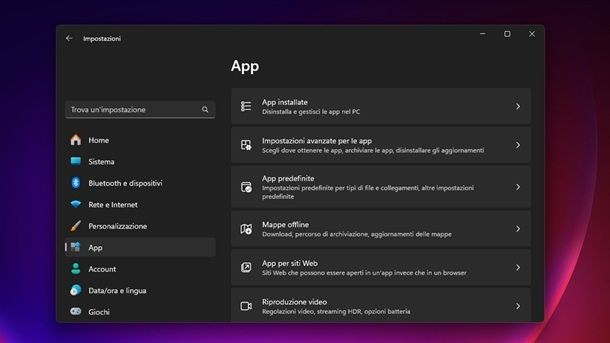

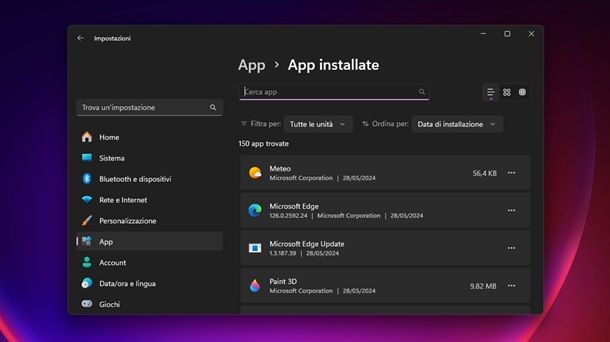

Se disponi del sistema operativo Windows 10 o Windows 11, fai clic destro sul pulsante Start (l’icona a forma di bandierina situata nell’angolo inferiore sinistro dello schermo), scegli la voce Impostazioni dal menu che compare a schermo e premi, in seguito, sull’icona App (facendo poi eventualmente clic sul riquadro App installate), per visualizzare la lista dei programmi presenti sul PC.

Su macOS, puoi accedere alla lista dei programmi installati sul computer recandoti nella cartella Applicazioni del sistema operativo, alla quale puoi facilmente accedere tramite il menu Vai > Applicazioni (in alto).

Una volta avuto accesso alla lista dei software presenti nel computer, non ti resta che cercare quelli più “sospetti”: tra questi, come ti ho spiegato nella mia guida ai programmi per l’accesso remoto, figurano senza ombra di dubbio TeamViewer, LogMeIn e altri programmi basati sul protocollo VNC (come UltraVNC, RealVNC), tanto per citarti i più noti.

Inoltre, presta particolare attenzione ai programmi di parental control che, se presenti, potrebbero consentire la visualizzazione, oltre che la limitazione, delle attività in esecuzione sul computer: tra questi posso segnalarti Qustodio, Net Nanny e Norton Family Premier.

Sfortunatamente, non mi è possibile elencare tutti i programmi di questo tipo, poiché sono davvero tantissimi: per questo motivo, dovrai andare un po’ a “intuito” e, se necessario, effettuare qualche ricerca su Google in merito ai programmi che ritieni “sospetti”.

Ad ogni modo, se trovi programmi che ritieni possano essere lesivi per la tua privacy, fai clic sulla relativa icona dei tre puntini e poi due volte sul tasto Disinstalla, per eliminarli da Windows. Per quanto riguarda macOS, invece, seleziona con il mouse l’icona del programma e trascinala nel Cestino oppure prova ad aprire il software “incriminato” e a cercare la voce relativa alla disinstallazione nel menu in alto. Per ulteriori informazioni in merito alla disinstallazione dei programmi dal computer, puoi dare un’occhiata al tutorial che ho realizzato in merito.

Controllare le connessioni in uscita

Esattamente come ti ho spiegato nel mio tutorial su come capire se il PC è spiato, tutti i programmi finalizzati al controllo remoto comunicano, tramite Internet, con i malintenzionati che li gestiscono. Dunque, se sospetti che, nonostante l’accurata analisi effettuata in precedenza, qualche software di controllo remoto ti sia sfuggito, puoi controllare le connessioni in uscita avvalendoti di alcuni firewall avanzati, che inviano notifiche quando un programma tenta di comunicare con l’esterno. In tal modo, puoi “stanare” l’attività di tutti quei programmi che non sei riuscito ancora a individuare. Come riuscirci? Te lo spiego subito.

Windows Firewall Notifier (Windows)

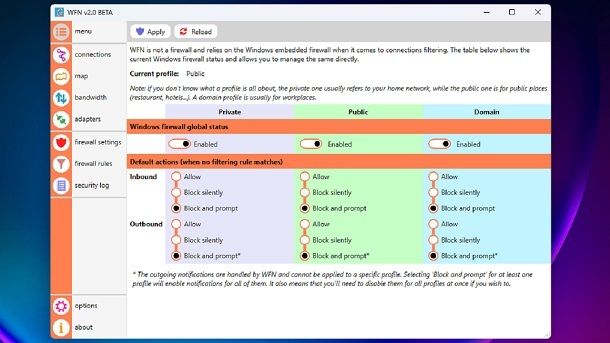

Se utilizzi un computer dotato di Windows, puoi ottenere le notifiche necessarie servendoti di Windows Firewall Notifier, un programma gratuito in grado di espandere le funzionalità del firewall incluso “di serie” nel sistema operativo.

Per ottenerlo, collegati a questo sito Web, seleziona la versione più recente del programma, fai clic sul primo link di download e attendi che il file venga completamente scaricato sul PC. A download ultimato, apri l’archivio .zip che contiene il programma, estrailo in una cartella a tuo piacere e avvia il programma WFN.exe situato in quest’ultima.

In seguito, fai clic sulla voce Ulteriori informazioni, se richiesto, nonché poi sui pulsanti Esegui comunque e Sì, per superare i controlli di Windows e avviare il programma. Quando ciò avviene, seleziona la voce Firewall settings situata nell’area sinistra della finestra visualizzata a schermo, sposta su ON la levetta relativa all’opzione Block and prompt collocata nella sezione Outbound e fai clic sul pulsante Apply collocato in alto.

Per concludere, puoi provare ad aprire il tuo browser per la navigazione Web di fiducia e vedere se tutto funziona a dovere: comparirà dunque un apposito pop-up in basso a destra, che ti consentirà di scegliere per ogni connessione esterna tra le opzioni Allow (Consenti), Block (Blocca) e Skip (Salta). Perfetto, adesso disponi di un firewall più avanzato rispetto a quello di base e puoi controllare manualmente quanto avviene a livello di connessioni esterne sul tuo computer.

Little Snitch (macOS)

Per quanto riguarda i Mac, il programma da utilizzare per lo scopo è Little Snitch, cioè un piccolo firewall in grado di controllare, segnalare e bloccare i tentativi di comunicazione dei programmi installati su macOS. Little Snitch usualmente costa 59 euro, ma può essere provato gratis, nel pieno delle funzionalità, per un periodo di prova iniziale (con interruzioni ogni 3 ore).

Per scaricare la versione trial del programma, collegati al portale ufficiale di Little Snitch e premi sul pulsante Download, selezionando eventualmente la voce Consenti (se richiesto). Una volta terminato il download, apri il pacchetto dmg ottenuto in precedenza, spostando poi l’icona Little Snitch nella cartella Applications per completare l’installazione. Accedi, dunque, al Launchpad e avvia Little Snitch mediante l’icona che è stata aggiunta in quel contesto.

Verrà avviata la procedura di configurazione del programma, che potrai portare avanti premendo in successione sui pulsanti Apri, Accept e Install. Potrebbe inoltre venirti richiesto di premere sul pulsante Consenti per garantire al programma le giuste autorizzazioni, selezionando, se richiesto, la voce Apri Impostazioni di Sistema e poi quella Consenti, digitando dunque la password di macOS, per completare l’operazione.

A questo punto, dopo aver selezionato l’opzione Demo Mode (versione del programma gratuita che si interrompe però ogni 3 ore), potrai fare clic sul pulsante Start Tour per iniziare. Dopo aver “saltato” le schermate introduttive mediante la pressione alternata dei tasti Next e Continue, in conclusione ti verrà richiesto quale modalità vuoi attivare per il programma. Il consiglio che posso darti è quello di abilitare l’Alert Mode, così da poter ricevere un avviso qualora un programma dovesse tentare di comunicare con l’esterno, insieme alla possibilità di poterlo bloccare, all’occorrenza.

Dopo aver dunque terminato il tour del programma premendo sul pulsante Close, utilizzando il Mac come faresti normalmente vedrai comparire a schermo dei pop-up che ti indicano il tentativo di connessione esterna da parte, ad esempio, dei programmi di terze parti. Non ti resta quindi che premere sul tasto Allow (Consenti) o Deny (Rifiuta), a seconda delle tue esigenze. Perfetto, adesso hai un firewall avanzato configurato sul tuo Mac.

Se cerchi un’alternativa completamente gratuita, ma un po’ più scarna, prova LuLu.

Controllare la lista degli utenti

Se sospetti che qualcuno riesca ad accedere al tuo computer “di persona”, senza comunque avere il tuo permesso, ti consiglio di dare un’occhiata alla lista degli utenti configurati nel PC, in modo da escludere eventuali account utente che non avevi previsto né autorizzato.

Per poterci riuscire, se ti trovi su Windows 10 o Windows 11, fai clic destro sul pulsante Start, seleziona la voce Impostazioni dal menu che compare a schermo e fai clic prima sull’icona Account e poi sulla sezione Famiglia. Su Windows 11, potrebbe interessarti dare un’occhiata anche all’area Altri utenti.

A questo punto, individua il profilo utente che non avevi autorizzato e, per liberartene, premi prima sul suo nome e poi sul pulsante Rimuovi. Infine, scegli di Eliminare tutti i file associati all’account, per avere la certezza di non lasciare alcuna traccia.

Per quanto riguarda macOS, puoi cancellare uno o più profili utente recandoti nella sezione Utenti e gruppi che si trova nel pannello delle Impostazioni di Sistema, al quale puoi accedere cliccando sull’icona a forma d’ingranaggio annessa alla barra Dock.

Se noti la presenza di un utente inaspettato, premi sull’icona i associata e seleziona l’opzione Elimina utente, confermando poi la tua scelta. Per maggiori dettagli, ti consiglio di fare riferimento al mio tutorial su come eliminare un account dal PC.

Controllare i log degli accessi

Se sospetti che qualcuno utilizzi il computer senza permesso quando non ci sei, puoi dare un’occhiata al log degli accessi al sistema: nella fattispecie, questa operazione ti permetterà di visualizzare la data e l’ora di ogni singolo evento relativo al sistema. Controllando questo dettaglio, potrai facilmente risalire agli accessi che non hai autorizzato.

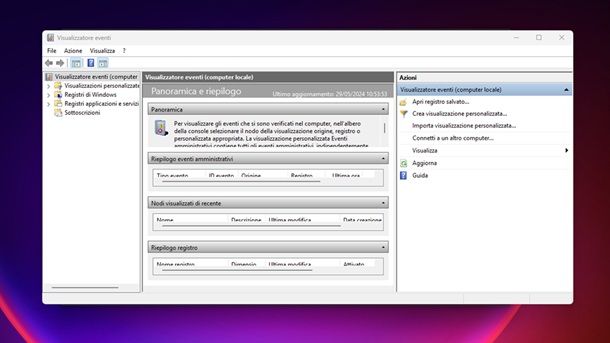

Su Windows, questa informazione è contenuta nel Visualizzatore eventi, l’area del sistema operativo che consente di leggere alcuni dei log di sistema, per fini di diagnostica. Utilizza, quindi, la barra Cerca collocata in basso nella barra delle applicazioni, per trovare e avviare questo strumento integrato.

Dopodiché, mediante le opzioni presenti sulla sinistra, espandendo l’opzione Registri di Windows, potrai dare un’occhiata a quanto avvenuto di recente sul tuo computer tramite le sezioni Applicazione, Sicurezza, Installazione, Sistema ed Eventi inoltrati. Se hai dubbi su qualche evento che noti esplorando questo strumento, potresti pensare di effettuare qualche ricerca su Google per capire se c’è effettivamente qualcosa che non va o meno.

Sui Mac, invece, puoi controllare i log degli accessi effettuati servendoti del Terminale già installato nel sistema operativo e richiamabile dalla cartella Altro del Launchpad (l’icona a forma di razzo situata sul Dock).

Una volta avviato il programma in questione, immetti il comando last nomeutente (ad es. last salvatore) per visualizzare il log degli accessi recenti effettuati dall’utente in questione, in ordine cronologico inverso.

<a name=“”chapter6″>

Controllare la lista dei file aperti di recente

Se il sospetto è che qualcuno sia riuscito ad accedere al tuo PC e vuoi ulteriore conferma della cosa, puoi provare a dare un’occhiata alla lista dei file aperti di recente: essa contiene, di fatto, i collegamenti ai file che sono stati aperti nell’ultimo periodo. Qualora dovessi “stanare” la presenza di qualche file che non ricordi di aver aperto, c’è la possibilità che qualcuno l’abbia fatto al posto tuo.

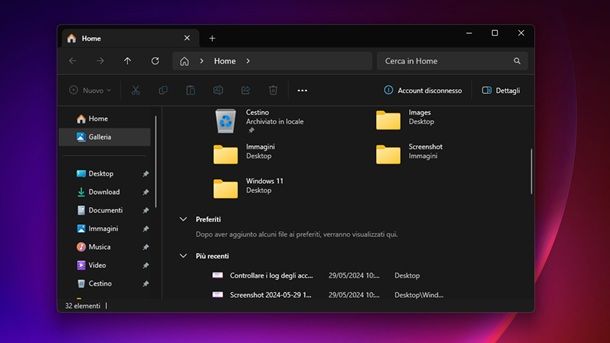

Ad ogni modo, puoi facilmente accedere alla lista dei file recenti (gli ultimi 20 aperti) sia su Windows che su macOS; nel primo caso, avvia l’Esplora file (avvalendoti dell’icona a forma di cartella gialla situata sulla barra di sistema), fai clic sulla voce Home dalla barra laterale di sinistra e, poi, espandi il riquadro Più recenti (se necessario).

Per accedere alla lista completa dei file aperti recentemente sul PC, premi invece la combinazione di tasti Win+R e, per aprire una finestra di Esplora File contenente tutti i file in questione, digita il comando shell:recent nel pannello che ti viene proposto, seguito dalla pressione del tasto Invio.

La procedura da attuare su macOS non è molto differente da quella vista in precedenza: puoi facilmente accedere alla lista degli ultimi file aperti avviando una finestra del Finder (l’icona del volto sorridente situata nella barra Dock) e cliccando sulla cartella Recenti, annessa all’area laterale sinistra.

Se hai bisogno di maggiori chiarimenti riguardo la visualizzazione dei file recenti su Windows e macOS, puoi consultare il tutorial specifico che ho dedicato all’argomento.

Come evitare intrusioni nel PC

Come dici? Ora che il quesito “come sapere se qualcuno è entrato nel mio computer” è stato finalmente risolto, vorresti avere qualche informazione in più su come fare a evitare intrusioni indesiderate nel computer? Allora continua a leggere le sezioni successive, nelle quali ti fornirò una serie di consigli utili a evitare che qualcuno possa avvalersi del tuo computer, senza averne il permesso.

Utilizzare un buon antivirus

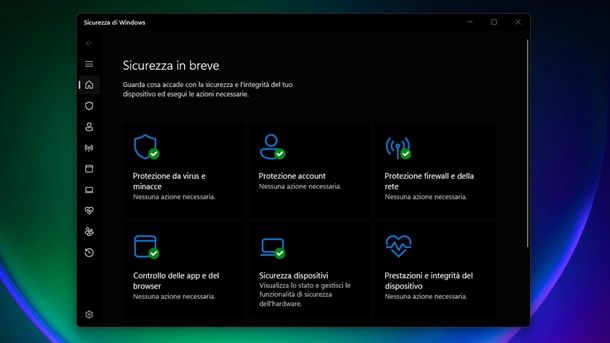

La prima cosa da fare per evitare accessi indesiderati al proprio computer consiste nello scegliere un buon antivirus, da tenere sempre attivo e aggiornato all’ultima versione disponibile: in tal modo, sarà possibile scongiurare l’esecuzione di eventuali programmi illeciti, finalizzati all’osservazione o al controllo remoto della macchina (ad es. spyware, keylogger e così via).

Al netto del fatto che al giorno d’oggi soluzioni integrate come Windows Defender/Sicurezza di Windows (Windows 10/Windows 11) sono in grado di offrire una buona protezione, esistono sia antivirus gratuiti che antivirus a pagamento. Sono, tuttavia, questi ultimi a offrire funzionalità aggiuntive interessanti che ti consentono di proteggere sotto tutti i fronti il tuo computer dalle intrusioni. In aggiunta a un buon antivirus, spesso si consiglia anche di effettuare almeno qualche scansione antimalware.

Una soluzione valida in termini di antivirus a pagamento è Surfshark One, ovvero una suite all-in-one, compatibile anche con un po’ tutti i sistemi operativi (compresi Windows, macOS e Linux), che offre diverse protezioni aggiuntive non di poco conto. Si va dalla scansione dei file direttamente durante il download fino alla possibilità di ricevere notifiche istantanee relative ai data breach (ovvero alle fughe di dati che possono far trapelare le informazioni personali), passando per la funzione che consente di generare una nuova e-mail proxy con Alternative ID e per quella che protegge il flusso video della webcam da intrusioni esterne. Quanto costa tutto questo? Di solito meno di 4 euro al mese, con tanto di 3 mesi extra gratuiti. Per maggiori dettagli, però, potrebbe farti piacere consultare la mia guida su come funziona Surshark One.

Se sei un fiero possessore di un Mac, potrebbe interessarti dare un’occhiata a CleanMyMac X. Per quanto, infatti, quest’ultimo sia un programma che integra molte funzioni di pulizia del sistema (atte anche a velocizzarlo), in realtà si tratta di una soluzione tuttofare anche in ambito di sicurezza. Il principale punto di forza del programma risiede nella semplicità d’uso, dato che basta premere un pulsante per avviare una scansione smart che riesce a comprendere cosa non va e risolvere la questione in pochi clic. CleanMyMac X è utilizzabile gratis per un periodo di prova di 7 giorni, ma poi bisogna passare a un piano in abbonamento. Se vuoi fare tutto in modo economico, approfondire Setapp può rivelarsi una scelta saggia. Il motivo è da ricercarsi nel fatto che questo servizio offre l’accesso a decine di programmi per macOS che generalmente risulterebbero a pagamento. Il prezzo è basso, anche se per ulteriori dettagli potrebbe interessarti consultare i miei tutorial su come funziona Setapp e su come funziona CleanMyMac X.

Utilizzare una VPN

Un computer moderno è immancabilmente connesso a Internet. Questa è una grande opportunità in termini di servizi accessibili, ma vede di mezzo anche dei potenziali rischi in termini di privacy e sicurezza. Per evitare intrusioni da questo punto di vista, dunque, non sono in pochi a pensare che sia bene utilizzare un servizio VPN.

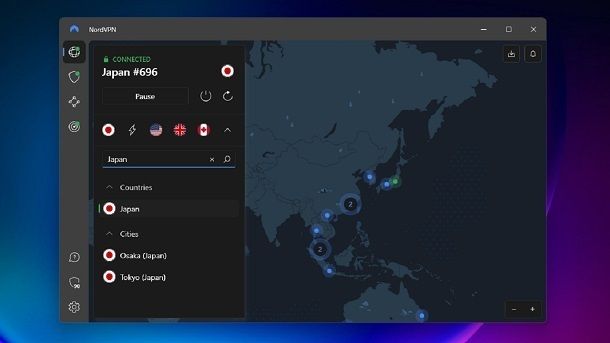

Di cosa si tratta? Un servizio Virtual Private Network è pensato per garantire una navigazione Web all’insegna della privacy, “camuffando” l’indirizzo IP in modo che venga localizzato in altri Paesi nel mondo (o anche in Italia, ma in un altro posto). Vista l’importante compito svolto da questo tipo di soluzione, capisci bene che è bene valutare come si deve la scelta del servizio a cui ci si affida.

A tal proposito, un servizio ampiamente noto per la qualità offerta è NordVPN, che al momento viene offerto a un prezzo scontatissimo per il piano biennale con vari mesi extra. Questo può variare a seconda del periodo promozionale, ma quello che non cambia è che il servizio VPN in questione è compatibile con un ampio numero di dispositivi, compresi i computer Windows e macOS, nonché che a tua disposizione ci sono oltre 6.000 server. Include anche il password manager NordPass. Questo significa che si tratta di un servizio affidabile sotto più punti di vista, come spiegato nel dettaglio nella mia recensione di NordVPN.

Tuttavia, non è solo quest’ultimo a rappresentare un servizio VPN valido. Tra gli altri servizi che ti consiglio di tenere d’occhio, ci sono Surfshark (VPN ampiamente apprezzata che puoi approfondire in questa recensione), ExpressVPN (che rientra anch’esso tra i migliori servizi VPN) e PrivadoVPN (servizio VPN noto anche per l’usuale prezzo scontatissimo: proprio pochi euro al mese).

Altri consigli per evitare intrusioni nel computer

Non sono solo le prevenzioni approfondite finora a consentirti di evitare intrusioni nel PC, motivo per il quale puoi tenere a mente altri rapidi consigli.

Ad esempio, mantenere aggiornati il sistema operativo e i programmi può consentire di ottenere le più recenti correzioni di sicurezza, mentre scegliere una password sicura può prevenire che qualcuno riesca ad accedere in modo malevolo al computer. Inoltre, per quanto possa sembrare per certi versi banale, un aspetto importante a livello generale è ragionare con calma sul da farsi, evitando anche di prestare il computer portatile di fiducia agli sconosciuti.

Per maggiori dettagli, ti consiglio di dare un’occhiata al mio tutorial su come blindare il PC, in cui sono sceso nel dettaglio di tutte le precauzioni del caso.

Come capire se qualcuno è entrato nel mio telefono

Andando oltre alle questioni relative al mondo PC, in conclusione ritengo sia giusto soffermarsi rapidamente anche sulle prevenzioni che si possono adottare in ambito smartphone (vista l’ampia diffusione dei dispositivi mobili al giorno d’oggi).

Ebbene, per quanto alcune questioni generali, come il mantenere aggiornato il sistema operativo e l’evitare i Wi-Fi pubblici (al netto dell’utilizzo di un servizio VPN), rimangano validi, potrebbe interessarti approfondire direttamente il mio tutorial su come capire se un hacker è entrato nel telefono. In quest’ultimo, infatti, ho spiegato tutto quello che puoi sapere, sia in ambito Android che per quel che riguarda gli iPhone/iPad.

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e cura la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.