Come scovare un keylogger nel PC

Ultimamente ti sei accorto che nel tuo computer c’è qualcosa che non va: all’avvio noti stranissimi rallentamenti e ti arrivano spesso email da parte dei principali servizi Web che utilizzi, i quali ti invitano a resettare le password, a causa di ripetuti accessi bloccati e non riconosciuti. Utilizzi il tuo computer in condivisione con altre persone e hai il forte sospetto che vi sia un problema di virus piuttosto serio: vorresti quindi sapere come risolvere, prima di incappare in danni quasi irreparabili.

Beh, se le cose stanno proprio come le ho descritte in questa mia introduzione, il problema potrebbe, purtroppo, essere riconducibile ai keylogger. In questo caso bisogna intervenire in fretta, in quanto i keylogger sono dei software malevoli di in grado di “sniffare” i dati sensibili dell’utente-vittima catturando tutto quello che viene digitato sulla tastiera del PC.

Se hai quindi il sospetto che il tuo computer possa essere infetto, ti consiglio di non perdere altro tempo e di prenderti qualche minuto di tempo libero per leggere questo mio tutorial, in cui ti spiegherò proprio come scovare un keylogger nel PC usando gli strumenti inclusi “di serie” in Windows e macOS o alcune soluzioni ad hoc sviluppate da terze parti. Allora: sei pronto per iniziare? Sì? Allora ti auguro una buona lettura e ti faccio un grosso in bocca al lupo per tutto!

Indice

- Informazioni preliminari: cosa è e come agisce un keylogger

- Come scovare un keylogger nel computer: strumenti di sistema

- Come scovare un keylogger nel computer: programmi di terze parti

Informazioni preliminari: cosa è e come agisce un keylogger

Prima di affrontare nel dettaglio le procedure tecniche che ti aiuteranno a scovare un keylogger sul tuo computer, lascia che ti dia qualche informazione in più circa la natura di questi software.

Come accennato poco fa, i keylogger sono dei programmi nocivi, in grado di intercettare ciò che l’utente digita sulla tastiera e inviandolo, a intervalli regolari, verso un server di controllo gestito quasi sempre da criminali informatici.

Questi ultimi, spiando l’attività dell’utente e combinando i dati ricevuti, potrebbero essere in grado di risalire ai dati d’accesso per siti Web, portali e servizi di varia natura e di appropriarsi, nei casi più gravi, dell’identità o dei beni in possesso dell’utente. Fortunatamente, l’introduzione dell’autenticazione a due fattori ha diminuito in maniera sensibile i furti provocati dai keylogger, tuttavia eventi di questo tipo, neppure ai giorni d’oggi, restano eventualità remota.

Solitamente, è difficile scovare un keylogger senza un apposito strumento, in quanto tali software sono progettati per mimetizzarsi tra i programmi leciti e innocui; tuttavia esistono delle procedure che, attuabili nei computer Windows e nei Mac, attraverso l’utilizzo di utility predefinite, potrebbero aiutarti a capire se sul tuo dispositivo vi sono dei software malevoli. Nelle prossime righe, ti parlo di alcune tra le più importanti linee guida da eseguire.

Come scovare un keylogger nel computer: strumenti di sistema

Per iniziare, vediamo come provare a individuare e interrompere l’attività di un keylogger, usando i soli strumenti “di serie” installati sul computer.

Analisi dei programmi in avvio automatico

La prima cosa che puoi fare per renderti conto dell’azione silenziosa di un keylogger o, in generale, di un programma nocivo, consiste nell’esaminare la lista dei software che si avviano insieme al sistema operativo. I programmi in grado di spiare ciò che si digita sulla tastiera appartengono molto spesso a questo elenco, in quanto difficilmente l’utente si appresterebbe a eseguirli in automatico.

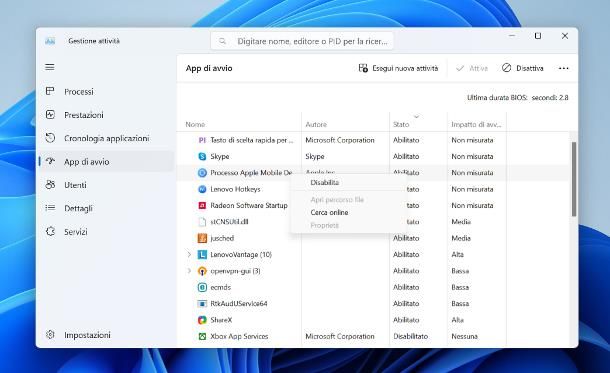

Per controllare l’elenco dei programmi in esecuzione automatica su Windows, apri l’utility Gestione attività, premendo la combinazione di tasti Ctrl+Shift+Esc sulla tastiera; successivamente, premi sulla voce Più dettagli (solo su Windows 10 e precedenti), clicca sulla scheda Avvio oppure sul simbolo dell’acceleratore ed esamina i nomi dei programmi che compaiono sullo schermo. Se ne vedi qualcuno sospetto, fai clic destro su di esso e seleziona la voce Disabilita, dal menu contestuale che compare; qualora volessi informazioni più precise circa un’applicazione, fai clic destro sul relativo nome e seleziona, questa volta, la voce Cerca online (maggiori info qui).

Se, invece, il tuo è un Mac, clicca sul menu Apple e seleziona la voce Impostazioni di Sistema… o, in alternativa, premi sul simbolo dell’ingranaggio situato sul Dock. Successivamente, recati nelle sezioni Generali > Elementi login ed esamina la lista degli elementi che si aprono al login; qualora ne notassi qualcuno non degno di fiducia, fai clic sul suo nome e poi sul pulsante [-], situato in basso. Per ulteriore sicurezza, esamina anche la lista dei processi consentiti in background e, se ne noti qualcuno che non ti piace, sposta su OFF la relativa levetta.

Chiaramente, se hai rilevato qualche programma che non dovrebbe essere dove è, non esitare a eliminarlo, seguendo le indicazioni che trovi più avanti in questa guida.

Analisi dei processi in esecuzione

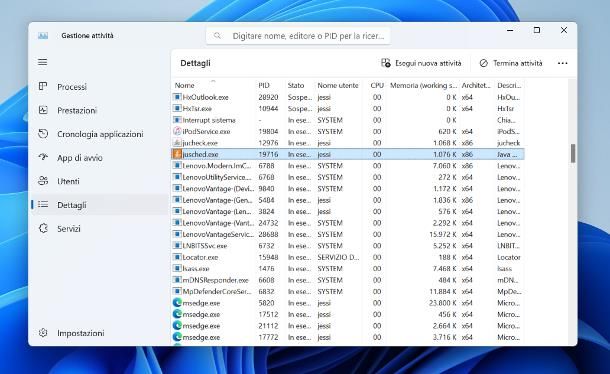

Lo step successivo consiste nel controllare i processi in esecuzione sul computer, al fine di interrompere quelli che potrebbero riferirsi ai keylogger. Per controllare la lista dei processi in esecuzione da computer Windows, premi la combinazione di tasti Ctrl+Shift+Esc per richiamare l’utility Gestione attività, premi sulla voce Più dettagli (solo su Windows 10 e precedenti) e apri la scheda Dettagli, oppure premi sul simbolo dell’elenco puntato.

Se, invece, il tuo è un Mac, richiama l’utility Monitoraggio attività dalla cartella Altro del Launchpad ed esamina la lista dei processi che vedi sullo schermo; per ordinarli in base al consumo di CPU, di memoria, di risorse di rete e così via, fai clic sulla scheda di tuo interesse, visibile in alto.

Qualora individuassi un processo che ti insospettisce, non esitare a terminarlo, facendo clic sul suo nome e premendo sul pulsante Termina attività, su Windows, oppure sul pulsante (x), su macOS. Fa’ attenzione, però: se interrompi l’esecuzione di processi utili al funzionamento del sistema operativo, potresti rallentarlo o renderlo instabile, fino a dover riavviare il computer. Per maggiori informazioni, prendi visione delle guide in cui ti spiego come terminare un processo e come riconoscere un file infetto.

Analisi dei programmi installati

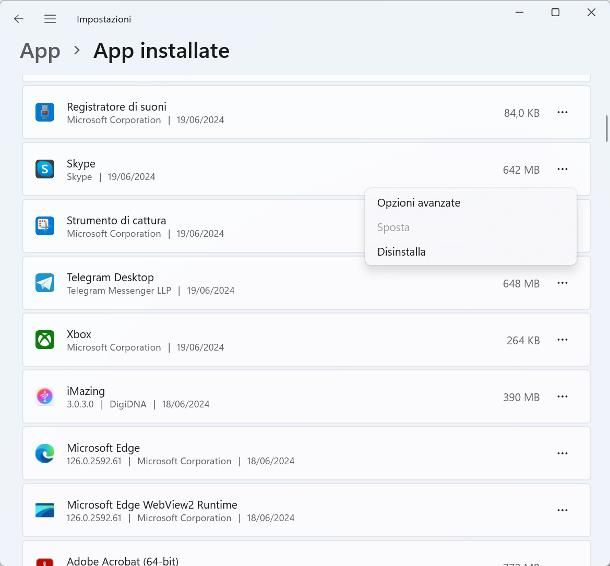

Altro accorgimento che ti consiglio di prendere, tanto semplice quanto utile, è quello di controllare quali sono i programmi installati sul computer e verificare che, tra questi, non vi siano software dei quali non conosci la provenienza. Per accedere alla lista dei programmi installati su Windows, premi la combinazione di tasti Win+I sulla tastiera e clicca sulle voci App e App installate (quest’ultima solo su Windows 11); se, invece, il tuo è un Mac, recati nel menu Vai > Applicazioni del computer.

Se, nell’elenco che ti viene proposto, ti rendi conto della presenza di qualche programma sospetto, provvedi a disinstallarlo: se impieghi Windows, clicca sul pulsante (…) posto in corrispondenza del nome del programma (su Windows 11) oppure sul riquadro dedicato (su Windows 10) e fai clic per due volte consecutive sulla voce oppure sul pulsante Disinstalla. Prosegui poi con l’eliminazione del software, seguendo le indicazioni che ricevi sullo schermo (ove necessario).

Qualora utilizzassi invece un Mac, puoi disinstallare le applicazioni indesiderate semplicemente spostando le rispettive icone dalla cartella Applicazioni al Cestino di macOS; per finire, svuota il cestino facendo clic destro sulla sua icona e selezionando la voce dedicata, dal menu che compare.

In alcuni casi, le procedure di disinstallazione standard previste da Windows e macOS potrebbero non avere alcuna utilità, in quanto esistono programmi (soprattutto di dubbia provenienza) che prevedono procedure di eliminazione più articolate, che richiedono molto spesso l’intervento manuale da parte dell’utente; se questo è il tuo caso, leggi senza esitare la mia guida alla disinstallazione dei programmi che non si disinstallano, dove ho avuto modo di spiegarti come gestire problematiche del genere.

Scansione antivirus

In ultimo, ma non di minore importanza, ti consiglio di effettuare una scansione antivirus, mediante il software di sicurezza installato sul computer. A oggi, infatti, gli antivirus classici sono quasi sempre in grado di riconoscere anche minacce di categoria differente, quali potrebbero essere spyware, keylogger e, in molti casi, rootkit.

Per esempio, se utilizzi Windows, puoi procedere usando l’antivirus Defender, presente “di serie” sul sistema operativo: per farlo, apri il menu Start, digita le parole sicurezza di windows al suo interno e fai clic sul primo risultato ricevuto.

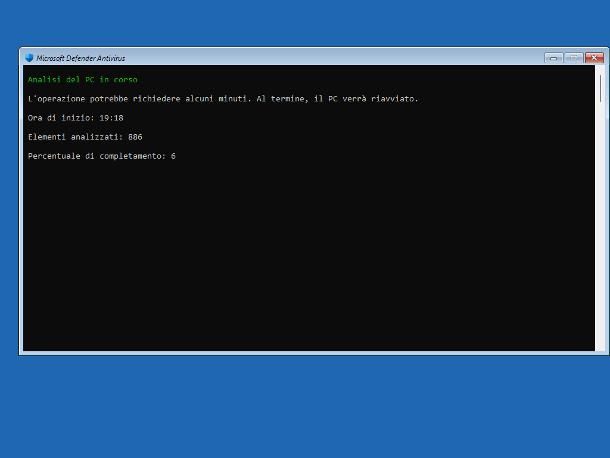

Ora, fai clic sul riquadro denominato Protezione da virus e minacce, premi sulla voce Opzioni di analisi residente nella schermata successiva e apponi il segno di spunta accanto all’opzione Antivirus Microsoft Defender (scansione offline): così facendo, “istruirai” Windows per effettuare l’analisi in un ambiente di pre-avvio, così da avere la possibilità di intervenire anche su file di sistema, programmi e servizi configurati per l’avvio automatico, operazione impossibile mentre Windows è in uso.

Per finire, clicca sul pulsante Avvia analisi e riavvia il computer, premendo sull’apposito pulsante. A seconda della quantità di file da analizzare, il test potrebbe anche durare alcune decine di minuti; al termine dell’analisi, le minacce rilevate saranno neutralizzate automaticamente e il PC verrà riavviato in ambiente normale. Maggiori info qui.

Sui Mac, invece, non vi sono antivirus preinstallati, in quanto le protezioni elevate del sistema operativo rendono estremamente complicata l’esecuzione di applicazioni non autorizzate; tuttavia, se vuoi effettuare comunque una scansione alla ricerca di minacce attive, puoi affidarti all’applicazione CleanMyMac X, della quale ho avuto modo di parlarti in uno dei passi successivi di questa guida.

Come scovare un keylogger nel computer: programmi di terze parti

Se trovi che le soluzioni indicate poco fa non siano state efficaci nel tuo caso, ti consiglio di ricorrere a una serie di programmi di terze parti che, se usati in maniera opportuna, consentono di scoprire — ed eventualmente cancellare — keylogger e altre applicazioni nocive.

Process Explorer (Windows)

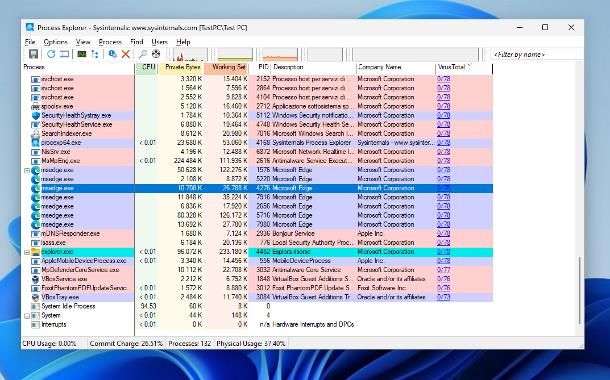

Il primo software che ti consiglio di scaricare sul tuo computer Windows è denominato Esplora Processi, o Process Explorer: in realtà, si tratta di un’utility gratuita e portable estremamente utile per chi effettua debugging su file eseguibili e librerie di sistema. Tuttavia, le caratteristiche analitiche di Esplora Processi lo rendono particolarmente utile anche per il monitoraggio: mediante il software, infatti, è possibile esaminare l’attività di rete eseguita dai vari processi (utile per capire se un programma comunica con l’esterno alle spalle dell’utente) e, in alcune condizioni, di analizzare questi ultimi con il servizio di scansione online VirusTotal.

Detto ciò, per ottenere Esplora Processi, raggiungi questa pagina Web e clicca sul link Scarica Esplora Processi, in modo da ottenere l’archivio contenente le varie versioni del software. A download completato, estrai il pacchetto ottenuto in una cartella a piacere e avvia il file procexp.exe contenuto al suo interno, se hai un sistema a 32bit, oppure l’eseguibile procexp64.exe, se il tuo sistema è invece a 64bit.

Ora, premi sul pulsante Agree per accettare i termini di licenza del software (va fatto soltanto alla prima esecuzione), attendi che la lista dei processi attivi venga caricata e, per attivare la scansione online di questi ultimi, clicca sul menu Options > VirusTotal.com, apponi il segno di spunta in corrispondenza della voce Check virustotal.com e fai clic sul pulsante Sì, in modo da accettare i termini d’uso del servizio.

A questo punto, esamina la lista dei processi attivi, alla ricerca di nomi che non ti convincono, ed esamina la colonna VirusTotal corrispondente (si trova all’estrema destra); nel caso in cui qualche processo riscontrasse positivi nell’analisi Web, il rispettivo punteggio sarà contrassegnato in rosso.

Per ordinare i processi da quello che ha più positivi a quello che ne ha meno, premi sulla colonna VirusTotal della finestra di Proxess Explorer; tieni conto che più alto è il numero di rilevamenti (ad es. 40/78), maggiori sono le possibilità che il processo sia nocivo. Ad ogni modo, puoi visualizzare i dettagli dell’analisi del file su VirusTotal, cliccando semplicemente sul punteggio.

Inoltre, ti consiglio altresì di analizzare l’attività di rete eseguita dal file sospetto, soprattutto se non ne conosci la natura; per riuscirci, fai clic destro sul suo nome nella colonna Process, apri la scheda TCP/IP residente nella nuova schermata che va ad aprirsi ed esamina l’attività di rete, alla ricerca di operazioni sospette.

Norton Power Eraser (Windows)

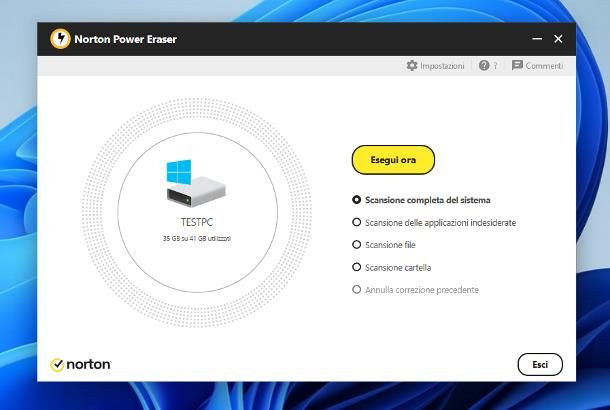

Altro utile programma al quale puoi affidarti per individuare e neutralizzare keylogger, programmi potenzialmente indesiderati, rootkit e altri malware particolarmente ostili e difficili da eradicare è Norton Power Eraser. Promossa e distribuita dalla celebre software house esperta in sicurezza, quest’applicazione consente di effettuare una scansione profonda del computer, anche in ambiente di pre-avvio, alla ricerca di minacce più o meno gravi da stanare ed eliminare.

Norton Power Eraser è un programma gratuito, portable (che quindi non necessita di installazione) e compatibile con tutte le versioni del sistema operativo Microsoft, da Windows 7 a Windows 11, sia a 32 che a 64 bit; funziona anche in assenza di Internet ma, per essere certo di poter rilevare anche le minacce più recenti, sarebbe ottimale utilizzarlo sui PC collegati alla rete.

Detto ciò, per ottenere l’applicazione, collegati al sito Web dedicato e clicca sul link Norton Power Eraser più adatto alla versione di Windows che stai usando (ad es. Windows a 64 bit); a download completato, esegui il file NPE.exe ottenuto e clicca sui pulsanti Sì e Accetto, per autorizzare l’esecuzione del software. Se necessario, attendi che gli aggiornamenti delle definizioni vengano scaricati da Internet.

Giunto alla schermata principale di Norton Power Eraser, clicca sul pulsante Impostazioni situato in alto a destra e sposta su ON la levetta corrispondente a Includi scansione rootkit e premi sul pulsante Applica; a questo punto, apponi il segno di spunta accanto alla voce Scansione completa del sistema, fai clic sui pulsanti Esegui ora e Riavvia e attendi pazientemente che, al login successivo, Norton Power Eraser si avvii in automatico e analizzi i file presenti sul computer; laddove fossero rilevati problemi, l’applicazione avrà cura di segnalarteli, proponendoti altresì la possibilità di risolverli automaticamente, previa pressione di un pulsante.

CleanMyMac X (macOS)

Se invece il tuo è un Mac, mi sento di consigliarti CleanMyMac X: si tratta di un’applicazione sviluppata per la manutenzione a tutto tondo di macOS, previa gestione di molteplici aspetti che vanno alle prestazioni di sistema, ai file superflui. Inoltre, CleanMyMac X funge anche da antimalware, essendo in grado di individuare e neutralizzare la maggior parte delle minacce informatiche progettate per i computer della mela morsicata, spyware e rootkit inclusi.

L’interfaccia di CleanMyMac X è completamente in italiano e l’applicazione è compatibile con tutte le versioni di macOS attualmente supportate; si può scaricare in una versione di prova gratuita di 7 giorni, trascorsi i quali non sarà possibile procedere con la pulizia del sistema, bensì soltanto visualizzare gli elementi problematici.

Per bypassare tale limite, bisogna acquistare la versione completa dell’applicazione, con prezzi a partire da 29,95 euro/anno; in alternativa, è possibile abbonarsi al servizio Setapp: promossa dalla stessa software house alle spalle di CleanMyMac X, tale piattaforma consente di accedere a una vasta gamma di programmi pagamento per macOS, in cambio di una piccola quota mensile (con 7 giorni di prova gratuita); aggiungendo qualche euro in più, è possibile includere anche l’accesso a numerose app per iOS/iPadOS. Per saperne di più circa le modalità d’impiego di Setapp, da’ un’occhiata al tutorial d’approfondimento che ho dedicato al servizio.

Se vuoi scaricare CleanMyMac X, collegati al sito Web del programma, clicca sul pulsante di download che trovi al suo interno e, una volta ottenuto il pacchetto .dmg che contiene l’applicazione, eseguilo e serviti della finestra che ti viene proposta, per trascinare l’icona di CleanMyMac X nella cartella Applicazioni del Mac. Successivamente, fai doppio clic sull’icona appena copiata, premi sul pulsante Apri e, quando necessario, rispondi in maniera affermativa agli avvisi di sicurezza che compaiono, accordando i permessi richiesti per il corretto funzionamento del software (va fatto soltanto al primo avvio).

Giunto alla schermata iniziale di CleanMyMac X, se lo desideri, puoi eseguire una scansione intelligente di tutti gli aspetti di macOS, cliccando prima sulla voce Scansione smart e poi sul pulsante Scansiona, presente in basso. Qualora fossero rivelati problemi nella configurazione o nel funzionamento del Mac, visualizzerai sullo schermo una serie di messaggi relativi alla cosa, unitamente ai pulsanti utili a procedere con la correzione automatica dei malfunzionamenti.

Se, invece, vuoi eseguire una scansione mirata alle sole minacce informatiche, clicca sulla voce Rimozione di malware posta a sinistra, premi poi sul pulsante Configura… e accertati che il menu a tendina Modalità scansione sia impostato sulla voce Scansione approfondita, altrimenti fallo tu; successivamente, apponi il segno di spunta accanto alle opzioni per analizzare gli allegati email e gli archivi compressi e chiudi il pannello delle impostazioni.

A questo punto, non ti resta che cliccare sul pulsante Scansione visibile nella finestra Rimozione di malware di CleanMyMac X e attenere pazientemente che l’analisi dei file venga portata a termine; qualora dovessero essere rilevati problemi, ne visualizzerai i dettagli direttamente sullo schermo e avrai la possibilità di correggerli al volo, cancellando o mettendo in quarantena i file infetti, mediante gli appositi pulsanti proposti. Per maggiori dettagli su come funziona CleanMyMac X, ti invito a leggere il tutorial che ho dedicato interamente a questo programma.

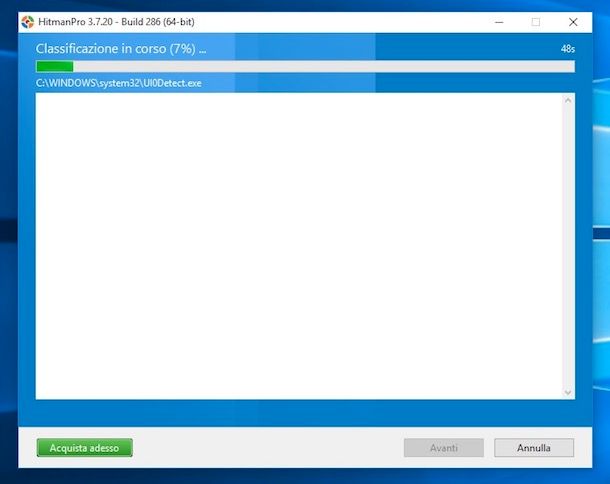

Altre soluzioni utili

Come per i software di genere antivirus, anche i programmi anti-keylogger — e, in generale, gli antimalware ad ampio spettro — sono abbastanza diffusi. Molto spesso, le applicazioni di questo tipo vengono realizzate dalle stesse software house alle spalle delle più blasonate soluzioni di sicurezza, sotto forma di programmi aggiuntivi che lavorano spalla a spalla con l’antivirus.

A tal proposito, troverai utile un’approfondita lettura delle mie guide ai migliori anti-malware e ai migliori anti-spyware, nella quale ho avuto modo di elencarti alcune applicazioni alternative a quelle di cui sopra, egualmente funzionali per gli obiettivi di questa guida.

Autore

Salvatore Aranzulla

Salvatore Aranzulla è il blogger e divulgatore informatico più letto in Italia. Noto per aver scoperto delle vulnerabilità nei siti di Google e Microsoft. Collabora con riviste di informatica e cura la rubrica tecnologica del quotidiano Il Messaggero. È il fondatore di Aranzulla.it, uno dei trenta siti più visitati d'Italia, nel quale risponde con semplicità a migliaia di dubbi di tipo informatico. Ha pubblicato per Mondadori e Mondadori Informatica.